Cadena de bloques para niños

Una cadena de bloques, conocida en inglés como blockchain, es una forma especial de guardar información en grupos llamados "bloques". Estos bloques están conectados entre sí de forma segura, como los eslabones de una cadena. Cada bloque contiene información y una especie de "huella digital" del bloque anterior. Esto hace que sea muy difícil cambiar la información una vez que está guardada.

Imagina que es un libro de contabilidad digital gigante y público. Una vez que algo se escribe en este libro, es casi imposible borrarlo o modificarlo sin que todos se den cuenta. Esto se logra usando técnicas de criptografía, que son como códigos secretos muy avanzados.

Gracias a esta tecnología, muchas personas pueden tener una copia del mismo libro de contabilidad. Si alguien intenta cambiar algo en su copia, las demás copias no coincidirán, y el cambio no será aceptado. Así, todos los participantes de la red pueden estar de acuerdo sobre la información sin necesidad de que una sola persona o empresa controle todo. Por eso se dice que la "verdad" en una cadena de bloques se construye y se fortalece entre todos los que participan.

La tecnología de cadena de bloques es muy útil para guardar datos que deben estar ordenados en el tiempo, que no se pueden modificar y en los que la confianza no depende de una sola entidad, sino de la red completa.

Este sistema tiene varias partes importantes:

- Guardar datos: La información se copia en muchos lugares.

- Enviar datos: Se usa una red de pares, donde los computadores se conectan directamente entre sí.

- Confirmar datos: Todos los participantes se ponen de acuerdo sobre la información nueva. Esto se logra con un proceso llamado consenso. Un método común es la prueba de trabajo, donde los computadores compiten para validar las nuevas entradas, un proceso llamado "minería".

El concepto de cadena de bloques se usó por primera vez en 2009 como parte de Bitcoin.

Los datos que se guardan en una cadena de bloques suelen ser "transacciones", como movimientos de dinero. Pero también pueden ser otras cosas, como sellar documentos para asegurar que no se alteren.

Contenido

Historia de la Cadena de Bloques

La idea de una cadena de bloques no es tan nueva como parece.

Primeras Ideas y Desarrollos

En 1982, un experto en códigos llamado David Chaum propuso un sistema parecido a la cadena de bloques. Más tarde, en 1991, Stuart Haber y W. Scott Stornetta describieron cómo crear una cadena de bloques muy segura usando criptografía. Ellos querían un sistema donde las fechas de los documentos no pudieran ser cambiadas.

En 1992, Haber, Stornetta y Dave Bayer mejoraron el diseño. Añadieron algo llamado "árboles de Merkle", que ayudó a hacer el sistema más eficiente al agrupar varios certificados de documentos en un solo bloque. Desde 1995, los códigos de sus certificados se han publicado cada semana en un periódico importante, mostrando lo seguros que son.

La Creación de Bitcoin

La primera cadena de bloques tal como la conocemos hoy fue diseñada por una persona o grupo conocido como Satoshi Nakamoto en 2008. Nakamoto mejoró el diseño anterior al permitir que los bloques se sellaran con una fecha sin necesidad de una parte de confianza. También añadió una "dificultad" para controlar la velocidad a la que se añaden nuevos bloques.

Al año siguiente, en 2009, Nakamoto implementó este diseño como la parte central de la criptomoneda Bitcoin. En Bitcoin, la cadena de bloques funciona como el libro de contabilidad público donde se registran todas las transacciones de la red.

Crecimiento de la Cadena de Bloques de Bitcoin

El tamaño del archivo de la cadena de bloques de Bitcoin ha crecido mucho con el tiempo.

- En agosto de 2014, alcanzó los 20 GB (gigabytes).

- En enero de 2015, ya era de casi 30 GB.

- Entre enero de 2016 y enero de 2017, creció de 50 GB a 100 GB.

- A principios de 2020, superó los 200 GB.

Esto muestra la gran cantidad de información que se ha registrado en ella.

Usos de la Cadena de Bloques

La tecnología de cadena de bloques se usa en muchos campos diferentes:

Criptomonedas

En el mundo de las criptomonedas, la cadena de bloques es como un notario público que registra todas las transacciones. Esto evita que una misma moneda se gaste dos veces. Algunas criptomonedas que la usan son Bitcoin, Cardano, Ethereum, Dogecoin y Litecoin.

Bases de Datos de Nombres

También se usa para registrar nombres, asegurando que un nombre solo pueda identificar al objeto que lo tiene registrado. Es una alternativa a sistemas como el DNS tradicional. Un ejemplo es Namecoin.

Notario Distribuido para Transacciones

La cadena de bloques actúa como un notario distribuido para diferentes tipos de transacciones. Esto las hace más seguras, económicas y fáciles de rastrear. Se usa en:

- Sistemas de pago.

- Transacciones bancarias.

- Envío de remesas (dinero a otros países).

- Préstamos.

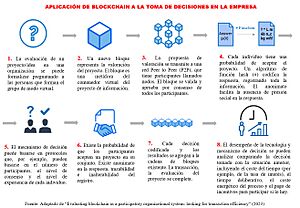

- Sistemas de gestión de activos digitales, incluso para tomar decisiones en organizaciones de forma anónima.

Contratos Inteligentes

La cadena de bloques es la base de plataformas descentralizadas que permiten crear acuerdos llamados "contratos inteligentes". Estos son programas que se ejecutan automáticamente cuando se cumplen ciertas condiciones. Se escriben en código y se suben a la cadena de bloques. Ejemplos de estas plataformas son Cardano, Ethereum y Ripple.

Otros Usos Importantes

- Contratación pública: Puede hacer que las licitaciones sean más transparentes.

- Sistemas de voto electrónico: Se usa para asegurar la validez de los votos.

- Almacenamiento en la nube: Permite crear nodos en diferentes lugares para que la información esté siempre disponible, incluso si un servidor falla.

- Identidades digitales: Ofrece un sistema seguro e inmutable para proteger las identidades digitales y evitar la suplantación.

Tipos de Cadenas de Bloques

Las cadenas de bloques se pueden clasificar de varias maneras:

Según el Acceso a los Datos

- Cadena de bloques pública: Cualquiera puede leer los datos (aunque pueden estar cifrados) y enviar transacciones para que se incluyan. Son transparentes y fáciles de usar, ideales para aplicaciones totalmente descentralizadas.

- Cadena de bloques privada: El acceso a los datos y el envío de transacciones están limitados a un grupo específico de entidades.

Existen también combinaciones intermedias entre estos dos tipos.

Según los Permisos para Crear Bloques

- Cadena de bloques sin permisos: Cualquiera puede procesar transacciones y crear bloques. Necesitan "tókenes" (como las nuevas Bitcoins o comisiones) para incentivar a los usuarios a mantener el sistema.

- Cadena de bloques con permisos: Solo un grupo predefinido de entidades puede procesar transacciones y crear bloques. Generalmente no necesitan tókenes, y suelen usar un protocolo de consenso llamado prueba de participación.

Combinaciones Posibles

- Cadenas de bloques públicas sin permisos: Como Bitcoin.

- Cadenas de bloques públicas con permisos: Un ejemplo son las cadenas laterales federadas. Son más escalables y flexibles.

- Cadenas de bloques privadas con permisos: Aquí, el acceso para crear bloques está restringido, pero la lectura de datos puede ser más abierta. Por ejemplo, una cadena para entidades financieras podría permitir a sus clientes ver sus transacciones o a los reguladores acceder a toda la información.

Según Cómo Cambia el Estado

- Basado en el gasto de salidas de transacciones (modelo UTXO): Cada transacción usa salidas de transacciones anteriores y crea nuevas salidas. Es bueno para monedas digitales, ya que cada salida es propiedad de una sola persona. Ejemplos: Bitcoin, R3.

- Basado en mensajes: La cadena de bloques registra el orden de los mensajes, y el estado del sistema se deriva de ellos. Es más eficiente para aplicaciones donde muchos usuarios interactúan con el mismo dato. Ejemplos: Steem y Bitshares.

Características Clave de la Red de Cadena de Bloques

- Consenso: Para que una transacción sea válida, la mayoría de los participantes deben estar de acuerdo.

- Procedencia: Los participantes saben de dónde viene la información y cómo ha cambiado de propietario.

- Inmutabilidad: Una vez que un registro se guarda en la cadena, nadie puede modificarlo. Si hay un error, se debe hacer una nueva transacción para corregirlo, y ambas serán visibles.

- Finalidad: Cada eslabón de la cadena lleva a una única cadena que determina la propiedad de un activo o el final de una transacción.

Cadena Lateral

Una cadena lateral, en inglés sidechain, es una cadena de bloques que valida datos de otra cadena de bloques principal. Su principal uso es añadir nuevas funciones o probar cosas nuevas, aprovechando la seguridad de la cadena principal. Funcionan de manera similar a cómo el dinero tradicional se apoyaba en el oro.

Un ejemplo de cadena de bloques que usa cadenas laterales es Lisk. Debido a la gran seguridad de la red de Bitcoin, se busca usarla como cadena principal para construir cadenas laterales conectadas a ella. Una cadena lateral conectada permite mover activos entre la cadena principal y la cadena lateral. Esto se puede lograr de dos maneras:

- Conexión federada (federated peg): El consenso se logra cuando un número específico de partes se ponen de acuerdo. Esto requiere confiar en esas entidades. Un ejemplo es Liquid, de Blockstream.

- Conexión SPV (SPV peg): Usa pruebas de verificación de pago simplificadas. Esto permite verificar que se ha realizado una cierta cantidad de trabajo para la existencia de una salida, sin necesidad de confiar en terceros. Es la forma ideal, pero es difícil de implementar en Bitcoin sin modificar su algoritmo.

Aspectos Legales de las Cadenas de Bloques y Bitcoin

El uso de la cadena de bloques ha ayudado a resolver dos problemas importantes al intercambiar activos sin una entidad central de confianza:

1. Evitar el doble gasto: Impide que una misma moneda se gaste dos veces, como si fuera una falsificación. 2. Descentralización de pagos: Permite realizar pagos y cobros seguros directamente entre personas por medios electrónicos, sin intermediarios.

Además, la confianza es una característica clave del sistema. Desde el punto de vista legal, Bitcoin se considera un "bien patrimonial" digital, que se usa como medida de valor por acuerdo entre los usuarios. Es un bien que se puede mover, dividir y es único, pero no es dinero oficial ni tiene valor de seguridad. Se le ve como un bien que se usa en sistemas de intercambio económicos cerrados y descentralizados, basados en la confianza de sus usuarios.

Ética en las Cadenas de Bloques

Seguridad y Confianza

La ética de la tecnología de cadena de bloques se centra en su capacidad para dar seguridad y confianza a los usuarios. Esto se debe a su transparencia y a que los datos no se pueden cambiar una vez registrados.

La transparencia significa que todas las transacciones son públicas y visibles para cualquiera. Esto aumenta la confianza en la integridad del sistema. Además, la inmutabilidad garantiza que la información sea confiable y precisa, sin manipulación por parte de terceros. La cadena de bloques protege la privacidad y la integridad de los datos, evitando fraudes y robos de información.

Lucha contra la Falsificación

La cadena de bloques es una herramienta valiosa para combatir la falsificación y el fraude. Su inmutabilidad asegura que los datos y transacciones sean auténticos y fiables. Esto mejora la eficiencia y seguridad en los negocios y en la cadena de suministro.

También es útil para proteger los derechos de autor, como obras de arte o medicamentos. Al registrar la información de estos productos en la cadena de bloques, se garantiza su autenticidad y se protege a los consumidores de posibles fraudes.

Responsabilidad y Gobernanza

La gobernanza en la cadena de bloques se refiere a cómo se toman las decisiones y se resuelven los conflictos en la red. Debe ser justa, transparente y democrática, para que todos los usuarios participen de forma equitativa.

Hay diferentes modelos de gobernanza:

- Modelo descentralizado: Las decisiones se toman colectivamente por los usuarios, donde cada uno tiene un voto.

- Modelo delegado: Un grupo de usuarios es elegido para tomar decisiones en nombre de la comunidad.

- Automatizado con contratos inteligentes: Programas que se ejecutan automáticamente y siguen reglas para tomar decisiones, promoviendo la transparencia.

Impacto Ambiental

La ética ambiental de la cadena de bloques se enfoca en sus efectos en el medio ambiente. Puede ayudar a gestionar la energía renovable de forma eficiente. Sin embargo, la minería de criptomonedas consume mucha energía, lo que genera preocupaciones éticas y ambientales. También la producción y eliminación de los equipos de minería son problemáticas. Se necesitan soluciones más sostenibles para reducir su impacto ambiental.

Desafíos Éticos Futuros

La cadena de bloques, al ser una tecnología en crecimiento, enfrenta desafíos éticos importantes para asegurar su uso responsable:

- Riesgo de monopolios: Los participantes con más poder de computación podrían dominar la red, limitando la participación.

- Gestión de datos personales y privacidad: Es crucial proteger la información sensible, como la salud o las finanzas, manteniendo la transparencia.

- Impacto ambiental: Debido al alto consumo de energía, es necesario encontrar soluciones sostenibles para mitigar su efecto en el medio ambiente.

Es importante que desarrolladores, usuarios y reguladores trabajen juntos para abordar estos desafíos. Así, la tecnología de cadena de bloques podrá usarse de manera responsable y beneficiosa para todos.

Galería de imágenes

Véase también

En inglés: Blockchain Facts for Kids

En inglés: Blockchain Facts for Kids