Kerberos para niños

Datos para niños Kerberos |

||||||

|---|---|---|---|---|---|---|

| Función | autenticación | |||||

| Última versión | krb5-1.16 | |||||

| Puertos | UDP 88 | |||||

| Ubicación en la pila de protocolos | ||||||

|

||||||

| Estándares | ||||||

| RFC 1510 RFC 4120 RFC 3962 RFC 3961 RFC 4121 |

||||||

Kerberos es un protocolo de autenticación para redes de computadoras. Fue creado por el MIT. Su función principal es permitir que dos computadoras en una red demuestren su identidad de forma segura.

Los creadores de Kerberos se enfocaron en un sistema donde un cliente y un servidor se verifican mutuamente. Esto significa que ambos se aseguran de que el otro es quien dice ser. Los mensajes que se usan para esta verificación están protegidos. Así se evita que alguien los intercepte o los use de nuevo para engañar al sistema.

Kerberos usa un tipo de cifrado donde una misma "clave secreta" sirve para cifrar y descifrar la información. Para que funcione, necesita de un "tercero de confianza". Este tercero ayuda a que las computadoras se pongan de acuerdo en sus identidades. También existen formas de usar Kerberos con otro tipo de cifrado, llamado cifrado de clave asimétrica.

Contenido

¿De dónde viene el nombre de Kerberos?

El nombre "Kerberos" viene de la mitología griega. Se refiere a Cerbero, el perro guardián de tres cabezas. Este perro protegía la entrada al reino de Hades, el inframundo. De manera similar, el protocolo Kerberos actúa como un guardián. Protege la entrada a los sistemas informáticos.

¿Cómo funciona Kerberos?

Kerberos se basa en un sistema de claves secretas. Utiliza un "centro de distribución de claves" (KDC, por sus siglas en inglés). Este KDC tiene dos partes importantes:

- Un "servidor de autenticación" (AS).

- Un "servidor emisor de tickets" (TGS).

Estos "tickets" son como pases especiales. Se usan para confirmar la identidad de los usuarios y computadoras.

Kerberos guarda una base de datos con claves secretas. Cada dispositivo o usuario en la red tiene una clave secreta. Solo ellos y Kerberos conocen esa clave. Cuando dos dispositivos necesitan comunicarse, Kerberos crea una "clave de sesión". Esta clave es temporal y sirve para cifrar sus mensajes. Así, la comunicación es privada y segura.

¿Por qué es importante Kerberos?

Internet no siempre es un lugar seguro. Muchos programas que usamos en línea no tienen funciones de seguridad fuertes. A veces, personas con malas intenciones pueden intentar robar contraseñas o información. Esto hace que las aplicaciones que envían contraseñas sin cifrar sean muy vulnerables.

Algunos lugares intentan proteger sus redes con "cortafuegos". Un cortafuegos es como una barrera que controla el tráfico de internet. Sin embargo, los cortafuegos no son una solución completa. A veces, los problemas de seguridad vienen de dentro de la propia red. Además, los cortafuegos pueden limitar cómo los usuarios pueden usar internet.

Kerberos fue creado por el MIT para resolver estos problemas de seguridad. Usa un cifrado muy fuerte. Esto permite que un cliente (como tu computadora) y un servidor (donde está la información) confirmen sus identidades. Lo hacen incluso si la conexión de red no es segura. Una vez que se han verificado, pueden cifrar toda su comunicación. Esto asegura que los datos que intercambian sean privados y no puedan ser alterados.

El MIT ofrece Kerberos de forma gratuita. Su código está disponible para que cualquiera pueda revisarlo. Esto ayuda a que la gente confíe en su seguridad. También hay versiones comerciales de Kerberos con soporte profesional.

En resumen, Kerberos es una herramienta importante para la seguridad en las redes. Ayuda a proteger los sistemas de información de empresas y organizaciones.

Pasos de funcionamiento de Kerberos

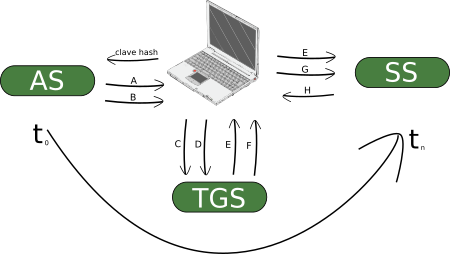

Aquí te explicamos de forma sencilla cómo funciona Kerberos. Usaremos estas abreviaturas:

- AS = Servidor de Autenticación

- TGS = Servidor Emisor de Tickets

- SS = Servidor de Servicio

En general, el proceso es así:

- Un usuario o programa (el cliente) se identifica ante el AS.

- El AS le da un "ticket" especial para el TGS.

- Con ese ticket, el cliente le pide al TGS un "ticket de servicio".

- Finalmente, con el ticket de servicio, el cliente puede acceder al servicio que necesita en el SS.

Veamos los pasos con más detalle:

- Un usuario escribe su nombre y contraseña en su computadora (el cliente).

- El cliente crea una clave secreta a partir de la contraseña.

- El cliente envía un mensaje al AS pidiendo acceso. ¡Importante: la contraseña nunca se envía!

- El AS verifica si el cliente está registrado. Si lo está, el AS crea dos mensajes para el cliente:

- Mensaje A: Una clave de sesión (para hablar con el TGS) cifrada con la clave secreta del usuario.

- Mensaje B: Un "Ticket-Granting Ticket" (TGT). Este TGT contiene información del cliente y está cifrado con la clave secreta del TGS.

- El cliente recibe los mensajes. Descifra el Mensaje A para obtener la clave de sesión para el TGS. Con esta clave, el cliente ya puede comunicarse con el TGS.

- Ahora, el cliente envía dos mensajes al TGS:

- Mensaje C: El TGT que recibió en el Mensaje B, junto con el nombre del servicio que quiere usar.

- Mensaje D: Un "autenticador" (con la identidad del cliente y la hora actual), cifrado con la clave de sesión del TGS.

- El TGS recibe los mensajes. Descifra el autenticador y envía dos mensajes al cliente:

- Mensaje E: Un "ticket de servicio" (para hablar con el SS). Este ticket está cifrado con la clave secreta del servicio.

- Mensaje F: Una clave de sesión (para hablar con el SS), cifrada con la clave de sesión del TGS.

- El cliente recibe los mensajes E y F. Ya tiene todo para hablar con el SS. El cliente se conecta al SS y le envía:

- El Mensaje E (el ticket de servicio).

- Mensaje G: Un nuevo autenticador (con la identidad del cliente y la hora actual), cifrado con la clave de sesión para el SS.

- El SS descifra el ticket de servicio con su propia clave secreta. Luego, envía un mensaje al cliente para confirmar su identidad:

- Mensaje H: La hora que recibió del cliente, más uno, cifrada con la clave de sesión para el SS.

- El cliente descifra el Mensaje H. Si la hora es correcta, el cliente confía en el servidor y puede empezar a usar el servicio.

- Finalmente, el servidor le da acceso al servicio al cliente.

Otros temas relacionados

- Proyecto Athena

- Single Sign-On (inicio de sesión único)

- Administración de identidades

- Secure Remote Password (SRP)

- GSSAPI

Véase también

En inglés: Kerberos (protocol) Facts for Kids

En inglés: Kerberos (protocol) Facts for Kids