Criptografía asimétrica para niños

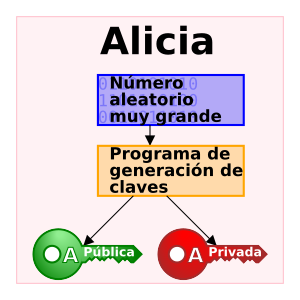

La criptografía asimétrica, también conocida como criptografía de clave pública o criptografía de dos claves, es un sistema especial para proteger mensajes o datos en computadoras. Se llama así porque usa dos llaves o códigos diferentes: una clave pública y una clave privada. Estas dos llaves están conectadas y trabajan juntas. La clave pública sirve para cifrar (esconder) un mensaje, y la clave privada sirve para descifrar (revelar) ese mensaje.

Imagina que quieres enviar un mensaje secreto a un amigo. Tu amigo crea estas dos llaves. Te da la clave pública, que es como una cerradura abierta que cualquiera puede ver. Tú usas esa cerradura para "cerrar" tu mensaje. Una vez que el mensaje está cerrado, solo tu amigo, que tiene la llave privada (la única que abre esa cerradura), podrá leerlo. Si alguien más intercepta el mensaje cerrado, no podrá entenderlo porque no tiene la llave privada. Además, estos sistemas están diseñados para que cada par de llaves sea único, ¡así que es casi imposible que dos personas tengan las mismas!

Si tú usas la clave pública de tu amigo para cifrar un mensaje, solo la clave privada de tu amigo podrá abrirlo. Esto asegura que el mensaje sea confidencial, es decir, que solo la persona a la que va dirigido pueda leerlo. Cualquiera puede usar la clave pública de tu amigo para enviarle mensajes secretos, pero solo él podrá descifrarlos.

Pero la criptografía asimétrica no solo sirve para la confidencialidad. Si el dueño de las llaves usa su clave privada para cifrar un mensaje, cualquiera puede descifrarlo con su clave pública. Esto sirve para identificar y autenticar al remitente, porque se sabe que solo él pudo haber usado su clave privada. Esta idea es la base de la firma digital, que es como una firma electrónica que demuestra quién envió un documento.

Los sistemas de clave pública se crearon para resolver un problema de los sistemas de cifrado más antiguos, donde el remitente y el destinatario tenían que ponerse de acuerdo en una misma clave secreta antes de comunicarse. Con las claves públicas, esto no es necesario. Cada persona solo necesita conseguir la clave pública de la otra y mantener su propia clave privada en secreto.

Contenido

¿Cómo Funciona la Criptografía Asimétrica?

La criptografía de clave pública tiene dos usos principales:

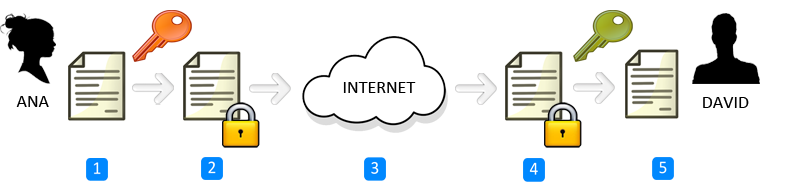

Cifrado de Mensajes con Clave Pública

Cuando un mensaje se cifra con la clave pública de alguien, nadie más puede descifrarlo, excepto la persona que tiene la clave privada correspondiente. Esto es como enviar una carta en un buzón especial: cualquiera puede meter la carta, pero solo el dueño del buzón con su llave puede sacarla y leerla. Su objetivo principal es asegurar la confidencialidad del mensaje.

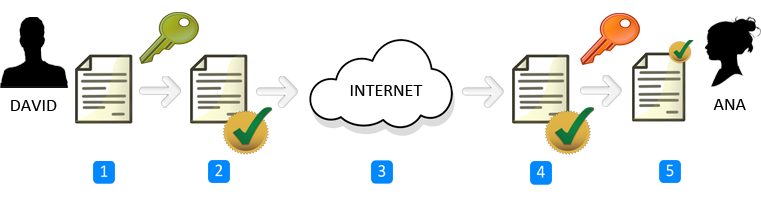

Firmas Digitales para Autenticación

Un mensaje "firmado" con la clave privada de quien lo envía puede ser verificado por cualquier persona que tenga la clave pública de esa persona. Esto demuestra que el remitente realmente tuvo acceso a su clave privada, lo que significa que es muy probable que sea la persona correcta. También asegura que el mensaje no ha sido cambiado, porque cualquier modificación haría que la firma no coincidiera. Esto se usa para garantizar la autenticidad del mensaje.

Ejemplo Práctico de Cifrado y Firma

Imaginemos que Ana quiere enviar un mensaje secreto a David, para que solo él pueda leerlo.

Ahora, si David quiere enviar un mensaje a Ana y quiere que ella esté segura de que fue él quien lo envió y que no ha sido modificado:

¿Cómo se Confía en las Claves Públicas?

Para que la criptografía de clave pública funcione bien, es muy importante estar seguros de que la clave pública que usamos realmente pertenece a la persona que creemos. Hay diferentes maneras de establecer esta confianza:

Sistemas Centralizados

En estos sistemas, hay una o varias entidades llamadas "autoridades de certificación" (CA). Estas autoridades actúan como notarios digitales. Firman con su propia clave privada un "certificado" que dice que una clave pública pertenece a una persona específica. Es como si una entidad de confianza dijera: "Sí, esta clave pública es de Juan".

Redes de Confianza Descentralizadas

En este modelo, no hay una autoridad central. Los usuarios confían en las claves públicas de otros usuarios directamente. Por ejemplo, si tú confías en la clave pública de un amigo, y tu amigo confía en la clave pública de otro, tú podrías decidir confiar también en la clave de ese tercero. Es como una cadena de amigos que se presentan entre sí. Un ejemplo famoso de esto es el sistema usado por PGP (Pretty Good Privacy).

¿Es Segura la Criptografía Asimétrica?

La seguridad de estos sistemas depende principalmente del tamaño de las claves. Cuanto más grandes son las claves, más difícil es para alguien intentar adivinarlas o "romper" el cifrado. Por ejemplo, una clave pública de 1024 bits se considera bastante segura para la mayoría de los usos hoy en día. Es como tener una cerradura con muchísimas combinaciones posibles.

Ventajas y Desventajas

La mayor ventaja de la criptografía asimétrica es que es mucho más fácil compartir las claves. Solo necesitas dar tu clave pública, manteniendo tu clave privada en secreto.

Sin embargo, también tiene algunas desventajas:

- Necesita más tiempo para cifrar y descifrar mensajes que otros sistemas.

- Las claves son mucho más grandes que las de otros tipos de cifrado.

- El mensaje cifrado puede ocupar más espacio que el original.

A pesar de esto, sus ventajas son muy importantes:

- Ofrece un nivel muy alto de seguridad, ya que usa dos llaves diferentes.

- Garantiza la confidencialidad (solo el destinatario lee el mensaje) y la integridad (el mensaje no ha sido alterado).

Tecnologías y Protocolos Comunes

Existen varios algoritmos y tecnologías que usan la criptografía asimétrica:

- Diffie-Hellman

- RSA

- DSA

- Cifrado ElGamal

- Criptografía de curva elíptica

Muchos protocolos que usamos a diario combinan la criptografía asimétrica con otros tipos de cifrado para ser más eficientes y seguros. Por ejemplo, cuando navegas por internet de forma segura (cuando ves "https://" en la dirección), se usan protocolos como SSL o TLS, que emplean la criptografía asimétrica para establecer una conexión segura y luego cambian a un cifrado más rápido para enviar los datos.

Algunos protocolos que usan estos algoritmos son:

- PGP (Pretty Good Privacy)

- SSH (Secure Shell)

- SSL (Secure Sockets Layer) y TLS (Transport Layer Security)

Galería de imágenes

Véase también

En inglés: Public-key cryptography Facts for Kids

En inglés: Public-key cryptography Facts for Kids