Contraseña para niños

Una contraseña, también conocida como clave o código de acceso, es una forma de proteger información secreta. Se usa para controlar quién puede acceder a ciertos recursos, como tu cuenta de correo electrónico o tu teléfono. La contraseña debe mantenerse en secreto para que solo las personas autorizadas puedan usarla. Si alguien conoce la contraseña, se le permite el acceso; si no, se le niega.

El uso de contraseñas es muy antiguo. En el pasado, los guardias pedían una "seña" o "santo y seña" a quienes querían pasar a un lugar. Solo dejaban entrar a quienes conocían la seña secreta. Hoy en día, las contraseñas se usan mucho en la tecnología. Protegen sistemas operativos de computadoras, teléfonos móviles, decodificadores de televisión y cajeros automáticos. Una computadora puede usar contraseñas para iniciar sesión en cuentas de usuario, acceder a correos electrónicos, bases de datos, redes y páginas web.

En español, a veces usamos "clave" y "contraseña" de forma similar. En inglés, "password" (palabra de acceso) se refiere a códigos que pueden incluir letras y números (también llamado PIT, por Personal Identification Text). "Pass code" (código de acceso) se usa más para códigos numéricos, como el PIN (por Personal Identification Number) de tu tarjeta bancaria.

Contenido

¿Cómo equilibrar seguridad y facilidad al usar contraseñas?

Generalmente, cuanto más fácil es recordar una contraseña, más fácil es para alguien adivinarla. Esto significa que si quieres que algo esté muy seguro, la contraseña será más difícil de recordar. No hay una forma única de encontrar el equilibrio perfecto entre seguridad y comodidad.

Algunos sistemas protegidos por contraseña tienen poco riesgo si la clave se descubre, como una contraseña para un sitio web gratuito. Otros tienen un riesgo moderado, como la contraseña de tu correo electrónico o de tu teléfono móvil. Pero en otras situaciones, si una contraseña se revela, las consecuencias pueden ser muy serias. Por ejemplo, si se trata de información médica privada o del control de sistemas importantes.

Factores clave en la seguridad de las contraseñas

La seguridad de un sistema con contraseñas depende de varios puntos. El sistema debe estar bien diseñado para protegerse. Aquí te explicamos algunos aspectos importantes sobre cómo se manejan las contraseñas:

¿Qué tan fácil es adivinar una contraseña?

La posibilidad de que alguien adivine tu contraseña es muy importante para la seguridad. Algunos sistemas bloquean el acceso por un tiempo si hay muchos intentos fallidos. Si no hay otras fallas, estos sistemas pueden ser seguros incluso con contraseñas sencillas, siempre que no sean fáciles de adivinar. Evita usar datos personales como nombres de familiares, mascotas, fechas de cumpleaños o palabras muy comunes como "administrador" o "123456".

Algunos sistemas guardan o muestran una pista para recordar la contraseña. Si esta pista es fácil de adivinar, un atacante podría usarla. Los atacantes a menudo prueban muchas contraseñas comunes usando listas o diccionarios. Las contraseñas que se usan para cifrar información importante, como la seguridad de tu Wi-Fi, necesitan ser mucho más difíciles de adivinar.

¿Cómo se guardan las contraseñas?

Algunos sistemas guardan las contraseñas como texto simple. Si un atacante logra acceder a ese archivo, todas las contraseñas estarán en peligro. Los mejores sistemas guardan las contraseñas de forma cifrada, lo que las hace más difíciles de robar.

Un método común es guardar solo una versión codificada de la contraseña, llamada hash. Cuando un usuario escribe su contraseña, el sistema crea un hash de esa contraseña y lo compara con el hash guardado. Si coinciden, se permite el acceso.

El hash se crea usando la contraseña y un valor extra llamado salt. El salt ayuda a que los atacantes no puedan usar listas de hashes de contraseñas comunes. Funciones como MD5 y SHA1 son ejemplos de cómo se crean estos hashes.

Si la función que guarda la contraseña está bien hecha, es casi imposible revertirla para encontrar la contraseña original. Sin embargo, si un atacante obtiene los valores del hash (y muchos sistemas no los protegen bien), puede usar herramientas para comparar esos hashes con los de palabras de un diccionario.

¿Cómo se envían las contraseñas?

Las contraseñas pueden ser vulnerables mientras se envían desde tu dispositivo al sistema que las verifica. Si se envían por un cable no seguro o por internet sin protección, alguien podría interceptarlas. Por ejemplo, si alguien puede ver los paquetes de información que viajan por internet, podría espiar tu contraseña.

El riesgo de que intercepten contraseñas por internet se reduce usando una capa de seguridad como TLS (Transport Layer Security), antes conocida como SSL. Muchos navegadores web muestran un icono de candado cerrado cuando esta seguridad está activa. Esto significa que la información está cifrada y es más difícil de espiar.

¿Cómo se cambian las contraseñas?

Un sistema debe permitirte cambiar tu contraseña, ya sea porque sospechas que alguien la descubrió o como medida de precaución. Si la nueva contraseña se introduce sin cifrar, la seguridad podría perderse antes de que se guarde.

Los sistemas de administración de identidad a veces te permiten recuperar una contraseña perdida haciendo preguntas de seguridad como "¿Dónde naciste?" o "¿Cuál es tu película favorita?". Las respuestas a estas preguntas a menudo pueden adivinarse o descubrirse con un poco de investigación o engaño. Aunque se nos advierte que nunca revelemos nuestra contraseña, pocos piensan que el nombre de su película favorita necesita la misma protección.

¿Cuánto tiempo debe durar una contraseña?

Forzar a los usuarios a cambiar sus contraseñas con frecuencia (cada pocos meses o semanas) ayuda a que una contraseña robada sea inútil después de un tiempo. Muchos sistemas operativos ofrecen esta opción. Sin embargo, los atacantes a menudo aprovechan una contraseña tan pronto como la descubren. Además, si un atacante accede a una cuenta de administrador, puede hacer cambios para mantener el acceso incluso si la contraseña original expira.

Cambiar las contraseñas muy seguido puede hacer que los usuarios las olviden y las escriban en lugares visibles o reutilicen contraseñas antiguas, lo que anula los beneficios de seguridad. Es importante considerar cómo las personas usan las contraseñas al establecer estas reglas.

¿Cuántos usuarios comparten una contraseña?

A veces, una sola contraseña controla el acceso a un dispositivo, como un router o un teléfono móvil. Pero en un sistema informático, cada usuario suele tener su propia contraseña. Esto permite saber quién hizo qué.

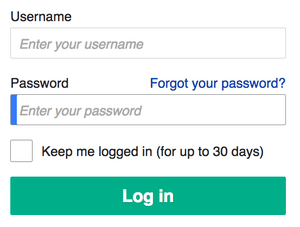

En estos casos, un usuario debe proporcionar un nombre y una contraseña. Si coinciden, se permite el acceso. Esto también ocurre en los cajeros automáticos, donde el nombre de usuario es el número de cuenta de tu tarjeta y el PIN es un código corto (4 a 6 dígitos).

Es mejor que cada usuario tenga su propia contraseña en lugar de compartir una. Las personas son más propensas a revelar una contraseña compartida. Las contraseñas individuales también son esenciales si los usuarios son responsables de sus acciones, como en transacciones financieras o al consultar expedientes médicos.

Diseño de software seguro

Para mejorar la seguridad de los sistemas con contraseñas, se usan técnicas como:

- No mostrar la contraseña en la pantalla mientras la escribes.

- Permitir contraseñas de una longitud adecuada (algunos sistemas antiguos limitaban a 8 caracteres).

- Exigir que la contraseña tenga caracteres especiales y números.

- Pedir a los usuarios que vuelvan a ingresar su contraseña después de un tiempo de inactividad.

- Aplicar reglas para que las contraseñas importantes sean fuertes.

- Pedir cambios de contraseña periódicamente.

- Asignar contraseñas al azar (aunque son difíciles de recordar).

- Ofrecer una forma alternativa de ingresar la contraseña sin usar el teclado.

- Al cambiar la contraseña, verificar que no sea similar a las anteriores.

Factores en la seguridad de contraseñas individuales

¿Qué tan probable es que descubran una contraseña?

Estudios han demostrado que cerca del 40% de las contraseñas que eligen los usuarios son fáciles de adivinar.

- Muchos usuarios no cambian la contraseña predeterminada de los sistemas, y estas listas están disponibles en internet.

- Una contraseña puede ser descubierta si el usuario elige datos personales fáciles de averiguar (como su número de identificación, nombre de un amigo, fecha de cumpleaños o número de teléfono). Esta información a menudo está disponible en línea o puede obtenerse con engaños.

- Una contraseña es vulnerable si se encuentra en una lista. Hay diccionarios electrónicos y listas de contraseñas comunes disponibles en muchos idiomas.

- Los ataques de diccionario son muy efectivos. Las contraseñas muy cortas son más vulnerables si un atacante obtiene la versión cifrada. Las computadoras actuales son lo suficientemente rápidas para probar todas las contraseñas de menos de 7 caracteres.

Una contraseña débil es corta, predeterminada o fácil de adivinar usando diccionarios, nombres propios o variaciones del nombre de usuario. Una contraseña fuerte debe ser lo suficientemente larga, aleatoria o creada de forma única por el usuario, para que adivinarla tome mucho tiempo. Este "mucho tiempo" depende del atacante, sus recursos y la importancia de la contraseña. Por ejemplo, una contraseña de estudiante puede no valer más de unos segundos de esfuerzo, mientras que la de un sistema bancario podría valer semanas.

Los términos "fuerte" y "débil" se refieren a los intentos de adivinar la contraseña. Sin embargo, una contraseña "fuerte" puede ser robada, engañada o extraída del usuario, por ejemplo, grabando lo que se teclea o copiándola de notas olvidadas.

Ejemplos de contraseñas débiles: administrador, 123456, "nombre del usuario", "nombre de la mascota", fechas importantes. Según Bruce Schneier, la contraseña más usada es password1.

Ejemplos de contraseñas fuertes: tastywheeT34, partei@34! y #23kLLflux. Estas son largas y combinan mayúsculas, minúsculas, números y símbolos. No se encuentran fácilmente en listas y son lo suficientemente largas para que un ataque de fuerza bruta sea impráctico. Ten en cuenta que algunos sistemas no permiten símbolos como #, @ y !. En esos casos, añadir uno o dos caracteres (letras o números) puede ofrecer seguridad similar. Es importante saber que, al publicar estos ejemplos, ya no son buenas opciones, pues podrían añadirse a listas de ataque.

El método más efectivo para crear contraseñas es seleccionar caracteres al azar, aunque son las más difíciles de recordar. Algunos usuarios crean frases o palabras compuestas usando las iniciales de varias palabras. Otra forma es usar palabras o sílabas al azar en lugar de letras sueltas.

A veces se recomienda usar recuerdos personales, algo que sea fácil de recordar para ti pero no para otros. Por ejemplo, yt21cvpppv es difícil de recordar, pero podría derivarse de "Yo tenía 21 cuando visité París por primera vez". Sin embargo, si tu visita a París fue muy importante, alguien que te conozca bien podría adivinarla, lo que la haría una mala opción.

¿Qué tan fácil es recordar una contraseña?

Las contraseñas más seguras son largas y con caracteres al azar. Cuantos más tipos de caracteres (mayúsculas, minúsculas, números, símbolos) tenga, más segura será. Pero, por desgracia, estas son las más difíciles de recordar.

Forzar a los usuarios a usar contraseñas generadas al azar por el sistema asegura que no tendrán relación con el usuario y no estarán en diccionarios. Aunque esto es bueno para la seguridad, muchos usuarios lo evitan, y la cooperación del usuario es clave para un sistema seguro.

A los usuarios de computadoras se les advierte que "nunca deben escribir la contraseña en ningún lugar" y "nunca deben usar la misma contraseña para más de una cuenta". Aunque esto suena bien, la realidad es que un usuario puede tener docenas de cuentas. Esto lleva a que muchos elijan contraseñas débiles o usen la misma para todo.

Si escribes tus contraseñas para recordarlas, no las guardes en lugares obvios (agendas, debajo del teclado, detrás de fotos). El peor lugar (y el más común) es una nota pegada en la computadora. Una caja con candado es una mejor opción. Hay programas para dispositivos móviles que guardan contraseñas cifradas. Otra opción es usar una contraseña sencilla para cuentas poco importantes y contraseñas más fuertes para cuentas clave, como las de banca en línea.

En una conferencia de seguridad en 2005, un experto de Microsoft dijo: "Creo que la política de contraseñas debería decir que deben escribir sus contraseñas en algún lugar para recordarlas. Tengo 68 contraseñas diferentes. Si no se me permite escribirlas, ¿adivinen qué haré? Usaré la misma contraseña en todas mis cuentas".

¿Qué es peor? ¿Usar contraseñas débiles y fáciles de recordar o contraseñas fuertes pero escritas en algún lugar visible? Este dilema genera mucho debate entre los expertos. La seguridad práctica a menudo busca un equilibrio entre requisitos opuestos y cómo las personas realmente se comportan.

¿Cómo se pueden descubrir las contraseñas?

Las contraseñas pueden ser descubiertas espiando, robando, extorsionando, allanando o con otras técnicas. Buscar en la basura ha sido útil cuando se desechan datos importantes sin cuidado. El número de caracteres de una contraseña puede saberse espiando la pantalla o contando los clics al teclear. Una investigación de IBM en 2004 mostró que cada tecla de un teclado tiene un sonido distinto, lo que permite recuperar datos, incluidas contraseñas, analizando grabaciones de sonido.

Obtener contraseñas manipulando psicológicamente a los usuarios es un ejemplo de ingeniería social. Un atacante podría llamarte y decir: "Hola, somos de Soporte Técnico. Estamos haciendo una prueba de seguridad. ¿Puedes darnos tu contraseña?". Los administradores de sistemas y el personal de soporte casi nunca necesitan tu contraseña para hacer su trabajo. Ellos pueden cambiar tu contraseña sin tu permiso, así que no necesitan pedírtela. Además, evitan pedir contraseñas para no crear el hábito de revelarlas a cualquiera.

Otras formas de controlar el acceso

Las muchas maneras en que las contraseñas reutilizables pueden comprometer la seguridad han impulsado el desarrollo de otras técnicas. Sin embargo, ninguna se ha vuelto tan común como las contraseñas.

- Contraseñas de un solo uso: Son contraseñas que solo sirven una vez. Esto hace que los ataques sean ineficaces. Aunque pueden ser un poco incómodas, se usan mucho en la banca en línea, donde se les llama TANs. Como la mayoría de los usuarios hacen pocas transacciones a la semana, no causan mucha molestia.

- Símbolos de seguridad: Son como las contraseñas de un solo uso, pero el valor que debes ingresar aparece en un pequeño dispositivo que cambia cada minuto.

- Verificación de dos pasos: Consiste en usar un segundo código que se envía a tu teléfono móvil (por llamada o mensaje de texto) después de ingresar tu contraseña. Así, solo quien tiene la contraseña y el teléfono puede acceder. Un inconveniente es que dependes de tener el teléfono disponible. Una solución es registrar un dispositivo de confianza donde no necesites el segundo código. Sitios como Facebook y Google usan este método.

- Mediante dispositivos móviles: Hay aplicaciones que envían una clave cifrada desde tu móvil a tu computadora. El sitio web la reconoce y te permite el acceso sin tener que escribirla. Ejemplos son Cleff y LaunchKey.

- Autenticación única (Single Sign-On, SSO): Es un sistema que te permite acceder a varios servicios con una sola identificación.

- Controles de acceso con criptografía: Se basan en claves criptográficas muy grandes que no se pueden memorizar. Se guardan en tu computadora, en un dispositivo de seguridad o en una memoria USB.

- Métodos biométricos: Permiten identificarte usando características personales únicas e inalterables, como tus huellas digitales o el iris de tus ojos. Aunque tienen algunas tasas de error, requieren hardware adicional. Un ejemplo es la aplicación móvil OneID. La Alianza Fido es un grupo de empresas que trabajan en estas soluciones, como YubiKey.

- Mediante ondas cerebrales: Científicos de la Universidad de California están investigando un dispositivo que mide las ondas cerebrales para identificarte, sin necesidad de otros métodos.

Las contraseñas en la ficción

Las contraseñas aparecen a menudo en historias, especialmente en la ciencia ficción. Algunas de las más famosas son:

- ¡Ábrete, Sésamo!: La contraseña para abrir la cueva en el cuento de Alí Babá y los cuarenta ladrones.

- Rumpelstiltskin: El nombre del duende mágico en el cuento del mismo nombre.

- En Harry Potter, Harry usa una contraseña para que una pintura mágica le permita entrar a su dormitorio.

- En El Señor de los Anillos, Gandalf necesita la palabra clave "Mellon" para entrar a Minas Moria.

Véase también

En inglés: Password Facts for Kids

En inglés: Password Facts for Kids

- Clave

- Número de identificación personal (NIP o PIN)

- Texto de identificación personal (TIP o PIT)

- Hacker

- Criptografía

- Generador aleatorio de contraseñas