Protocolo simple de administración de red para niños

Datos para niños Protocolo simple de administración de red |

||||||||

|---|---|---|---|---|---|---|---|---|

| Familia | Familia de protocolos de Internet | |||||||

| Función | facilita el intercambio de información de administración entre dispositivos de red | |||||||

| Última versión | SNMPv3 | |||||||

| Puertos | 161/UDP, 162/UDP (Trap) | |||||||

| Ubicación en la pila de protocolos | ||||||||

|

||||||||

| Estándares | ||||||||

|

RFC 1157 (SNMP, 1990) |

||||||||

El Protocolo simple de administración de red o SNMP (del inglés Simple Network Management Protocol) es un sistema que ayuda a los administradores a manejar los dispositivos en una red de computadoras. Imagina que es como un lenguaje especial que usan los aparatos para hablar entre sí y compartir información importante.

Este protocolo permite supervisar cómo funciona la red. También ayuda a encontrar y solucionar problemas. Además, es útil para planificar cómo crecerá la red en el futuro. Dispositivos como routers, switches, servidores, impresoras y computadoras suelen usar SNMP.

SNMP es parte de la Familia de protocolos de internet. Ha sido desarrollado por el Grupo de Trabajo de Ingeniería de Internet (IETF). Incluye reglas para la gestión de la red, una forma de organizar la información y un conjunto de datos.

Se han creado tres versiones principales de SNMP:

- SNMPv1 (1988): La primera versión del protocolo.

- SNMPv2c (1993): La versión más usada durante un tiempo.

- SNMPv3 (2002): La versión más reciente, con importantes mejoras de seguridad.

Contenido

¿Cómo funciona SNMP?

En una red que usa SNMP, hay computadoras especiales llamadas gerentes o managers. Estas computadoras se encargan de supervisar o controlar otros dispositivos. En cada dispositivo que se quiere controlar, hay un programa llamado agente. Este agente recoge información y se la envía al gerente usando SNMP.

Los agentes SNMP muestran los datos de los dispositivos como si fueran variables. El protocolo también permite cambiar la configuración de los dispositivos a distancia. Esto se hace modificando esas variables. La información que se puede ver y cambiar con SNMP está organizada de forma jerárquica. Esta organización se describe en las Bases de Información de Gestión (MIB).

Componentes clave de SNMP

Una red administrada con SNMP tiene tres partes principales:

- Estaciones de administración de red (NMS).

- Dispositivos administrados.

- Agentes.

Cada uno de estos componentes tiene un papel importante:

Estaciones de administración de red (NMS)

Las NMS son computadoras que ejecutan programas para supervisar y controlar los dispositivos. Son como el "centro de mando" de la red. Pueden haber una o varias NMS en una red.

Dispositivos administrados

Son los aparatos que tienen un agente SNMP y forman parte de la red. Recogen y guardan información. Luego, la ponen a disposición de las NMS usando SNMP. Pueden ser routers, switches, servidores, impresoras y otros equipos.

Agentes SNMP

Un agente es un programa que vive dentro de un dispositivo administrado. Conoce la información local del dispositivo, como la memoria libre o los paquetes recibidos. El agente traduce esta información a un formato que SNMP puede entender y la organiza.

Comandos básicos de SNMP

Los dispositivos se supervisan y controlan con cuatro comandos principales de SNMP:

- Lectura: El NMS usa este comando para ver la información de los dispositivos. Examina las variables que guardan los dispositivos.

- Escritura: El NMS usa este comando para controlar los dispositivos. Cambia los valores de las variables que están guardadas en ellos.

- Notificación (Trap): Los dispositivos usan este comando para avisar al NMS cuando ocurre algo importante. Por ejemplo, si un dispositivo se apaga, envía una notificación.

- Operaciones transversales: El NMS las usa para saber qué variables soporta un dispositivo. También sirven para recoger información de tablas de variables, como las rutas de red.

Base de Información de Gestión (MIB)

Una MIB es como una biblioteca organizada de información. Contiene datos sobre las características de un dispositivo. Se accede a las MIB usando protocolos como SNMP.

Un objeto administrado es una característica específica de un dispositivo. Por ejemplo, el número total de paquetes que entran en un router. Estos objetos tienen una o más instancias de objeto, que son como variables.

Hay dos tipos de objetos administrados:

- Escalares: Definen una sola instancia de objeto.

- Tabulares: Definen varias instancias de objeto relacionadas, agrupadas en tablas.

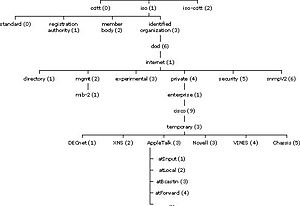

Cada objeto administrado tiene un identificador de objeto (OID). Este OID es como una dirección única en la jerarquía de la MIB. La jerarquía MIB se parece a un árbol, donde cada rama representa una organización o un tipo de información.

Los fabricantes pueden añadir sus propias ramas al árbol MIB. Allí incluyen objetos para sus productos específicos. La estructura de una MIB se describe usando un estándar llamado ASN.1.

Detalles técnicos de SNMP

SNMP funciona en la Capa de aplicación de los protocolos de Internet. Usa un servicio que no necesita una conexión previa, llamado UDP. Esto permite enviar mensajes pequeños rápidamente. Así, la gestión de la red no afecta mucho su rendimiento general.

Los puertos más comunes para SNMP son:

| Número | Descripción |

|---|---|

| 161 | SNMP (para solicitudes) |

| 162 | SNMP-trap (para notificaciones) |

El agente SNMP recibe solicitudes en el puerto UDP 161. El administrador envía las solicitudes a este puerto. Las respuestas del agente vuelven al puerto de origen del administrador. El administrador recibe notificaciones (Traps) en el puerto 162.

Tipos de mensajes SNMP

SNMP usa diferentes tipos de mensajes, llamados Unidades de Datos de Protocolo (PDU), para comunicarse:

- GetRequest: El NMS pide el valor de un objeto al agente.

- GetNextRequest: Se usa para recorrer una tabla de objetos, pidiendo el siguiente valor en la lista.

- SetRequest: El NMS pide al agente que cambie el valor de uno o más objetos.

- GetResponse: El agente envía este mensaje para responder a un GetRequest, GetNextRequest o SetRequest.

- Trap: El agente lo genera para informar al NMS sobre eventos o cambios importantes.

- GetBulkRequest: (Añadido en SNMPv2 y v3) Permite al NMS pedir grandes cantidades de datos de forma eficiente.

- InformRequest: (Añadido en SNMPv2 y v3) Un NMS envía este mensaje a otro NMS para compartir información.

Evolución de SNMP

SNMPv1

La primera versión de SNMP (SNMPv1) se lanzó en 1988. Funcionaba sobre protocolos como UDP e IP. Fue muy usada y se convirtió en el estándar para la gestión de redes en Internet.

Sin embargo, SNMPv1 tenía una debilidad importante: la seguridad. La autenticación se hacía con una "cadena de comunidad", que era como una contraseña. Esta contraseña se enviaba sin protección, lo que la hacía vulnerable.

SNMPv2

SNMPv2 (definido en 1993) mejoró la versión 1 en rendimiento y comunicación entre gerentes. Introdujo el GetBulkRequest para obtener muchos datos más rápido. Pero su nuevo sistema de seguridad era muy complicado y no fue muy adoptado.

Una variante, SNMPv2c, usaba el sistema de seguridad simple de SNMPv1. Esta versión fue muy popular. Otra variante, SNMPv2u, buscaba un equilibrio entre seguridad y complejidad.

SNMPv3

SNMPv3 (lanzado en 2002) se convirtió en el estándar actual. Su principal objetivo fue mejorar la seguridad y permitir la configuración remota de los dispositivos.

Las mejoras de seguridad de SNMPv3 incluyen:

- Identificación: Las entidades SNMP se identifican para asegurar que solo se comunican con entidades conocidas.

- Modelos de seguridad: Define cómo se aplica la seguridad.

- Objetivos de seguridad: Protege contra la modificación de información, la suplantación de identidad y la repetición de mensajes.

- Autenticación y privacidad: Usa protocolos como MD5 y SHA para verificar la identidad y cifrar los datos.

SNMPv3 ofrece:

- Confidencialidad: Cifra los paquetes para que nadie no autorizado pueda ver la información.

- Integridad: Asegura que los mensajes no han sido cambiados durante el envío.

- Autenticación: Verifica que el mensaje proviene de una fuente válida.

Aunque las versiones anteriores de SNMP todavía se usan, SNMPv3 es la versión recomendada por sus características de seguridad avanzadas.

Uso de SNMP

SNMP se usa mucho en programas de monitoreo de red como Nagios. Estos programas recopilan datos sobre el estado y el rendimiento de los dispositivos de red.

Desafíos en la implementación de SNMP

A veces, la forma en que los fabricantes implementan SNMP puede variar. Esto puede causar problemas. Además, las capacidades de escritura de SNMP, que permiten configurar dispositivos, no siempre se usan. Esto se debe a la falta de seguridad en versiones antiguas y a que algunos dispositivos no están diseñados para configurarse así.

Procesar grandes cantidades de datos con SNMP puede consumir muchos recursos del dispositivo. Además, la forma en que se organizan los datos en las MIB puede ser diferente entre dispositivos, lo que dificulta la recopilación de información.

Seguridad en SNMP

Posibles riesgos

Como SNMP permite configurar y supervisar dispositivos a distancia, si no se configura bien, podría ser usado para atacar una red. Si no se va a usar SNMP, es mejor desactivarlo. Así se evita una posible vulnerabilidad y se ahorran recursos.

Los errores de configuración, especialmente en el modo de lectura-escritura, pueden hacer que una red sea vulnerable. Incluso en modo de solo lectura, pueden existir riesgos si no se actualiza el software o si no se restringe el acceso.

Autenticación en SNMP

Las versiones de SNMP tienen diferentes niveles de seguridad:

- SNMPv1: Envía las contraseñas sin cifrar, lo que las hace fáciles de interceptar.

- SNMPv2: Permite cifrar las contraseñas con MD5, pero esto debe configurarse.

- SNMPv3: Usa algoritmos más fuertes como MD5, SHA y HMAC-SHA-2 para proteger la información. También puede usar cifrado DES para mayor seguridad.

Aun con SNMPv3, si las contraseñas son cortas o fáciles de adivinar, pueden ser vulnerables a ataques. Sin embargo, SNMPv3 permite usar claves de cifrado generadas al azar para mayor protección.

Descubrimiento automático

Algunas implementaciones de SNMP incluyen una función de "descubrimiento automático". Esto permite que los nuevos dispositivos de red se detecten y se añadan a la red automáticamente. En SNMPv1 y v2c, esto se hace con una "cadena de comunidad" que se envía sin cifrar.

Las cadenas de comunidad predeterminadas suelen ser "public" (para lectura) y "private" (para lectura y escritura). Si no se cambian, pueden ser un riesgo de seguridad. Es importante configurar SNMP para que avise si hay fallos de autenticación.

Las versiones SNMPv1 y v2 son vulnerables a la suplantación de identidad de direcciones IP. Los mecanismos de seguridad de SNMPv3, como USM o TSM, ayudan a prevenir estos ataques.

Véase también

En inglés: Simple Network Management Protocol Facts for Kids

En inglés: Simple Network Management Protocol Facts for Kids

- Monitoreo de red

Otros protocolos

- CMIP

- NETCONF

Software de monitoreo

- Nagios

- Zenoss

- Zabbix