Función hash criptográfica para niños

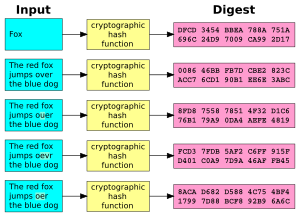

Las funciones hash criptográficas (CHF) son herramientas especiales que se usan en el mundo de la criptografía, que es el arte de proteger la información. Piensa en ellas como una máquina que toma cualquier tipo de información (un texto, una imagen, un archivo) y la transforma en una cadena de caracteres más corta y única, como una "huella digital" de esa información.

Estas funciones son muy fáciles de calcular: si le das una información, la máquina te da su huella digital rápidamente. Sin embargo, tienen propiedades muy importantes que las hacen seguras y útiles para proteger datos.

Contenido

¿Qué hace especiales a las funciones hash criptográficas?

Para que una función hash sea "criptográfica", debe cumplir con algunas características clave que la hacen muy segura.

Fácil de calcular, difícil de revertir

Una de las propiedades más importantes es que, si tienes la información original (llamémosla "mensaje"), es muy fácil y rápido calcular su huella digital. Pero si solo tienes la huella digital, es casi imposible descubrir cuál era el mensaje original. Es como si pudieras tomar una huella dactilar de una persona fácilmente, pero no pudieras recrear a la persona solo a partir de su huella.

Resistencia a las colisiones

Otra propiedad crucial es que debe ser extremadamente difícil encontrar dos mensajes diferentes que produzcan exactamente la misma huella digital. A esto se le llama "resistencia a colisiones". Imagina que es casi imposible que dos personas distintas tengan la misma huella dactilar. Esto es vital para la seguridad, porque si alguien pudiera crear un mensaje falso con la misma huella digital que uno verdadero, podría engañar a los sistemas de seguridad.

Efecto avalancha

Las funciones hash criptográficas también tienen algo llamado "efecto avalancha". Esto significa que si cambias incluso un poquito el mensaje original (por ejemplo, una sola letra), la huella digital resultante será completamente diferente. Esto ayuda a detectar cualquier cambio, por pequeño que sea, en la información.

Tipos de funciones hash criptográficas

Las funciones hash criptográficas se usan para diferentes propósitos de seguridad.

Códigos de detección de modificaciones (MDC)

Los Códigos de Detección de Modificaciones (MDC) se usan para verificar si un mensaje o archivo ha sido alterado. Si envías un mensaje y su huella digital, el receptor puede calcular la huella digital del mensaje que recibió. Si las dos huellas digitales coinciden, significa que el mensaje no ha sido cambiado en el camino. Si son diferentes, ¡algo se modificó!

Códigos de autenticación de mensajes (MAC)

Los Códigos de Autenticación de Mensajes (MAC) no solo verifican si un mensaje ha sido modificado, sino que también confirman quién lo envió. Para esto, usan una "clave secreta" que solo conocen el remitente y el receptor. La huella digital se calcula usando el mensaje y esta clave secreta. Así, el receptor puede estar seguro de que el mensaje viene de la persona correcta y que no ha sido alterado.

Usos de las funciones hash criptográficas

Estas funciones tienen muchas aplicaciones prácticas en el mundo digital:

- Verificación de archivos: Cuando descargas un programa o un archivo grande, a menudo se proporciona su huella digital. Puedes calcular la huella digital del archivo que descargaste y compararla. Si coinciden, sabes que el archivo está completo y no ha sido dañado o alterado.

- Almacenamiento de contraseñas: En lugar de guardar tu contraseña real, los sistemas guardan su huella digital. Cuando inicias sesión, el sistema calcula la huella digital de la contraseña que ingresaste y la compara con la guardada. Así, tu contraseña original está protegida.

- Firmas digitales: Ayudan a crear "firmas" electrónicas que demuestran la autenticidad de un documento y que no ha sido modificado después de ser firmado.

- Cadenas de bloques: Son fundamentales en tecnologías como la cadena de bloques, donde cada "bloque" de información está conectado al anterior mediante su huella digital, creando un registro seguro e inmutable.

Galería de imágenes

Véase también

En inglés: Cryptographic hash function Facts for Kids

En inglés: Cryptographic hash function Facts for Kids