Código Lorenz para niños

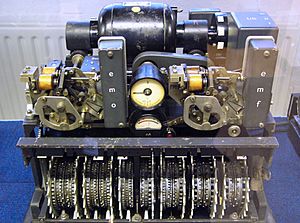

La Lorenz SZ 40 y la SZ 42 eran máquinas alemanas de cifrado usadas durante la Segunda Guerra Mundial. Su nombre completo era Schlüsselzusatz, que significa "cifrado adjunto". Estas máquinas se conectaban a los teletipos para enviar mensajes secretos.

Mientras que la famosa Enigma era usada principalmente por las tropas en el campo de batalla, la Máquina Lorenz se utilizaba para comunicaciones muy importantes y de alto nivel. Los criptógrafos británicos, que llamaban a los mensajes cifrados alemanes "Fish" (Pescado), se referían a la máquina Lorenz y a sus mensajes como "Tunny" (Atún).

La máquina Lorenz medía aproximadamente 51 cm de largo, 46 cm de ancho y 46 cm de alto. Funcionaba como un accesorio de las máquinas de teletipo estándar de Lorenz. Su mecanismo creaba un tipo de cifrado llamado cifrado de flujo, que mezcla el mensaje original con una secuencia de caracteres secretos.

Contenido

¿Cómo funcionaba la Máquina Lorenz?

Las máquinas de teletipo convertían cada letra o símbolo en cinco pequeños impulsos eléctricos, llamados bits. La máquina Lorenz generaba grupos de cinco bits "secretos" de forma aleatoria. Estos bits secretos se mezclaban con los bits del mensaje original para crear el mensaje cifrado.

Los bits secretos eran generados por diez rodillos con pines. Cinco de estos rodillos, llamados  (chi), giraban de forma regular. Los otros cinco, llamados

(chi), giraban de forma regular. Los otros cinco, llamados  (psi), giraban de forma irregular. El movimiento de los rodillos

(psi), giraban de forma irregular. El movimiento de los rodillos  era controlado por otros dos rodillos, llamados "rodillos motor".

era controlado por otros dos rodillos, llamados "rodillos motor".

Todos los rodillos tenían un número de pines que eran "primos relativos" entre sí. Esto significa que no compartían factores comunes, lo que hacía que la secuencia de bits secretos fuera muy larga y difícil de predecir.

¿Quién descifró la Máquina Lorenz?

Los criptógrafos británicos en Bletchley Park lograron entender cómo funcionaba la máquina Lorenz en enero de 1942, ¡sin haber visto nunca una! Esto fue posible gracias a un error de un operador alemán.

El 30 de agosto de 1941, se envió un mensaje largo de 4000 letras. Como no se recibió correctamente, el operador alemán lo retransmitió usando la misma configuración de clave, algo que estaba prohibido. Además, en la segunda transmisión, el operador hizo pequeños cambios y usó abreviaturas.

Gracias a estos dos mensajes cifrados, John Tiltman pudo recuperar tanto los mensajes originales como la clave secreta utilizada. A partir de esta clave, W. T. Tutte logró reconstruir por completo la estructura de la máquina Lorenz.

Los mensajes cifrados eran interceptados en Knockholt, Kent, y luego enviados a Bletchley Park para ser descifrados.

Máquinas para descifrar Lorenz

Para atacar el sistema Tunny, los británicos construyeron máquinas muy avanzadas:

- Las primeras fueron las "Heath Robinsons". Usaban cintas magnéticas de alta velocidad y circuitos electrónicos para descifrar los mensajes.

- La siguiente fue Colossus, considerada la primera computadora electrónica digital del mundo. Era mucho más rápida y confiable que las Heath Robinsons. Con Colossus, los británicos pudieron leer una gran parte de los mensajes "Tunny".

El servicio criptoanalítico sueco, el FRA (Försvarets Radioanstalt), también logró descifrar una versión temprana del sistema Lorenz en abril de 1943. Ellos aprovecharon los cables de transmisión de datos entre Alemania y Noruega. El trabajo fue liderado por el matemático Arne Beurling.

Galería de imágenes

-

La máquina de Lorenz fue utilizada para cifrar comunicaciones militares alemanas de alto nivel durante la Segunda Guerra Mundial. Criptógrafos ingleses en Bletchley Park fueron capaces de romper el cifrado.

Véase también

En inglés: Lorenz cipher Facts for Kids

En inglés: Lorenz cipher Facts for Kids