Cookie (informática) para niños

Una cookie es un pequeño archivo de texto que un sitio web envía y guarda en tu navegador. Este archivo contiene información sobre lo que haces en ese sitio web. Así, cuando vuelves a visitarlo, el sitio puede recordar tu actividad anterior.

Las funciones principales de las cookies son:

- Recordar tus accesos: Ayudan a que el sitio web sepa si ya lo visitaste antes. Por ejemplo, si inicias sesión con tu nombre de usuario y contraseña, una cookie puede recordar que ya lo hiciste para que no tengas que volver a ponerlos en cada página. También pueden recordar tu progreso en juegos o tu actividad dentro del sitio. Es importante saber que una cookie no te identifica como persona, sino a la combinación de tu computadora, navegador y usuario.

- Personalizar tu experiencia: Las cookies pueden ayudar a los sitios web a mostrarte contenido que te interese o a recordar tus preferencias, como el idioma o la cantidad de resultados de búsqueda que quieres ver.

- Ayudar con la publicidad: Algunas empresas usan cookies para entender tus hábitos de navegación y mostrarte anuncios que podrían ser más relevantes para ti. Esto es una de las razones por las que algunas personas no están de acuerdo con el uso de cookies.

Al principio, los sitios web tenían que pedir permiso para guardar cookies. Pero luego, navegadores como Netscape permitieron que se guardaran directamente. Hubo algunos problemas de seguridad al principio, porque los navegadores no estaban preparados para manejar bien esta información. Hoy en día, puedes borrar, aceptar, ignorar o bloquear las cookies en tu navegador.

Contenido

¿Cómo surgieron las cookies?

Las "cookies mágicas" ya se usaban en computación cuando el programador Lou Montulli tuvo la idea de usarlas para las páginas web en junio de 1994. En ese momento, él trabajaba en Netscape Communications y estaba creando una aplicación para compras en línea. Necesitaban una forma de guardar lo que los usuarios ponían en su "carrito de compras" sin que el servidor tuviera que recordar todo. Las cookies fueron la solución perfecta para esto.

Lou Montulli y John Giannandrea escribieron las primeras reglas para las cookies ese mismo año. La primera versión del navegador Mosaic de Netscape, lanzada en octubre de 1994, ya usaba cookies. Al principio, las cookies se usaron para saber si alguien ya había visitado el sitio web de Netscape. Lou Montulli patentó la tecnología de cookies en 1998. Otros navegadores, como Internet Explorer, también empezaron a usarlas en 1995.

Al principio, la gente no sabía mucho sobre las cookies. Se aceptaban automáticamente y no se avisaba a los usuarios. La gente empezó a conocerlas después de que un periódico importante publicara un artículo sobre ellas en 1996. Ese año, las cookies recibieron mucha atención, especialmente por cómo podían afectar la privacidad de las personas.

Con el tiempo, se crearon reglas más formales para las cookies. En 1996, se notó que las cookies de terceros (que explicaremos más adelante) podían ser un riesgo para la privacidad. Las reglas finales para las cookies, tal como las conocemos hoy, se publicaron en 2011.

¿Para qué sirven las cookies?

Las cookies son muy útiles para que los sitios web funcionen mejor y sean más personalizados para ti.

- Carritos de compra virtuales: Imagina que estás en una tienda en línea. Las cookies te permiten ir añadiendo productos a tu "carrito de compras" y que estos se queden ahí, incluso si cambias de página o cierras el navegador y vuelves más tarde.

- Iniciar sesión: Cuando entras a un sitio web que requiere un nombre de usuario y contraseña, las cookies permiten que el servidor sepa que ya iniciaste sesión. Así, puedes acceder a áreas especiales o hacer cosas que solo los usuarios registrados pueden hacer, sin tener que poner tus datos una y otra vez.

- Personalizar la página: Muchos sitios web usan cookies para recordar tus preferencias. Por ejemplo, si te gusta ver la página en un idioma específico o con un diseño diferente, las cookies pueden guardar esa información para que la próxima vez que visites el sitio, ya esté configurado a tu gusto.

- Seguimiento de navegación: Las cookies también se usan para saber qué páginas visitas dentro de un mismo sitio web. Esto ayuda a los dueños del sitio a entender qué contenido te interesa más y, a veces, a mostrarte anuncios más adecuados.

¿Cómo funcionan las cookies?

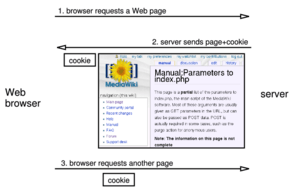

Técnicamente, las cookies son pequeños datos que un servidor web (donde está la página) envía a tu navegador. Tu navegador los guarda y los envía de vuelta al servidor cada vez que pides otra página de ese mismo sitio. Esto ayuda al servidor a "recordar" lo que has hecho antes, ya que, de otra manera, cada vez que pides una página sería como una visita nueva.

Sin las cookies, cada vez que hicieras clic en un enlace o pidieras una página, el servidor no sabría que eres el mismo usuario que pidió la página anterior. Al devolver la cookie, tu navegador le dice al servidor que esa nueva solicitud está relacionada con las anteriores.

Además de ser creadas por el servidor, las cookies también pueden ser creadas por programas pequeños (scripts) que se ejecutan en tu navegador, como JavaScript.

Los navegadores están diseñados para guardar una cantidad mínima de cookies. Por ejemplo, se espera que un navegador pueda guardar al menos 300 cookies de 4 kilobytes cada una, y al menos 20 cookies por cada sitio web que visites.

Las cookies pueden tener una fecha de caducidad. Si el sitio web establece una fecha, la cookie se borrará automáticamente en ese momento. Si no se establece una fecha, la cookie se borra cuando cierras tu navegador. Las cookies con fecha de caducidad se llaman "persistentes" porque duran más allá de una sola sesión de navegación.

Mitos sobre las cookies

Desde que aparecieron las cookies, han surgido algunas ideas equivocadas sobre ellas. En 2005, un estudio mostró que mucha gente creía cosas como:

- Las cookies son como virus que pueden borrar información de tu computadora.

- Las cookies son programas espía que pueden leer tu información personal.

- Las cookies causan que aparezcan ventanas emergentes (pop-ups).

- Las cookies solo se usan para publicidad.

En realidad, las cookies son solo datos, no son programas. Por lo tanto, no pueden borrar ni leer información directamente de tu computadora. Sin embargo, sí pueden registrar qué páginas visitas en un sitio o en varios sitios. Esta información puede usarse para crear un "perfil" de tus intereses. Estos perfiles suelen ser anónimos, es decir, no contienen tu nombre o dirección, a menos que tú mismo hayas dado esa información al sitio web. Pero aun así, el seguimiento de tu actividad ha generado preocupaciones sobre la privacidad.

Muchos usuarios de Internet no saben cómo borrar las cookies de sus navegadores.

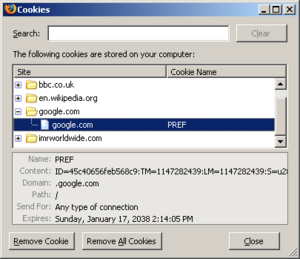

La mayoría de los navegadores modernos (como Chrome, Firefox, Edge) permiten que decidas cómo quieres usar las cookies. Puedes elegir entre varias opciones:

- Que el navegador te pregunte si quieres aceptar cada cookie.

- Rechazar las cookies de ciertos sitios web.

- Rechazar las cookies de terceros (que explicaremos más adelante).

- Aceptar cookies que se borran cuando cierras el navegador (no persistentes).

- Permitir que un sitio cree cookies para otro dominio.

Además, los navegadores suelen permitirte ver y borrar cookies individualmente.

Cookies de terceros

Las cookies tienen un impacto importante en tu privacidad en internet. Aunque las cookies normalmente solo se envían al sitio web que las creó, una página web puede contener imágenes o elementos de otros sitios. Las cookies que se crean cuando se piden estos elementos de otros sitios se llaman cookies de terceros o cookies de seguimiento.

Las empresas de publicidad suelen usar cookies de terceros para seguir lo que haces en diferentes sitios web. Por ejemplo, una empresa de publicidad puede saber qué páginas visitas si tiene anuncios o pequeños elementos invisibles en esas páginas. Saber qué páginas visitas les ayuda a mostrarte anuncios que creen que te interesarán más.

Restricciones

Poco a poco, los navegadores han añadido opciones para bloquear las cookies de terceros.

La posibilidad de crear un perfil de tus hábitos de navegación ha generado preocupaciones sobre la privacidad, especialmente cuando se hace a través de muchos sitios usando cookies de terceros. Por eso, algunos países tienen leyes sobre el uso de cookies.

Por ejemplo, en Europa, una ley de 2002 sobre privacidad en las telecomunicaciones dice que solo se pueden guardar datos (como cookies) en tu computadora si: 1) te informan sobre cómo se usarán esos datos; y 2) tienes la opción de rechazarlo. Sin embargo, si los datos son necesarios por razones técnicas, se permite guardarlos sin pedir permiso.

Leyes más recientes, como el Reglamento General de Protección de Datos (GDPR) de 2016 en Europa o la California Consumer Privacy Act (CCPA) de 2018 en Estados Unidos, también obligan a los sitios web a informar a los usuarios sobre el uso de cookies.

Google ha anunciado que en el futuro, su navegador Chrome dejará de permitir las cookies de terceros. Esto es un gran cambio que busca mejorar la privacidad de los usuarios.

Desventajas de las cookies

Además de las preocupaciones sobre la privacidad, las cookies tienen otras desventajas: no siempre identifican a los usuarios de forma precisa y pueden usarse para ataques de seguridad.

Identificación no exacta

Si usas varios navegadores en la misma computadora, cada uno tiene sus propias cookies. Por lo tanto, las cookies no identifican a una persona, sino a una combinación de tu cuenta de usuario, computadora y navegador. Si usas varias cuentas, computadoras o navegadores, tendrás diferentes conjuntos de cookies.

De la misma manera, las cookies no distinguen entre varias personas que usan la misma computadora o navegador, a menos que cada persona use una cuenta de usuario diferente.

Robo de cookies

Normalmente, las cookies se envían entre el sitio web y tu computadora. Como las cookies pueden contener información importante (como tu nombre de usuario o una clave para mantener tu sesión abierta), no deberían ser accesibles para otras computadoras. Sin embargo, si las cookies se envían sin cifrar (sin protección), alguien que esté "escuchando" el tráfico de la red podría verlas. Por eso, las cookies con información sensible deben enviarse siempre de forma segura, usando HTTPS (que cifra la conexión).

Existe un tipo de ataque llamado "robo de cookies" que ocurre cuando un programa malicioso logra enviar el valor de tus cookies a un servidor que no debería recibirlas. Esto puede pasar si un sitio web permite a los usuarios subir contenido que incluye código malicioso. Si un atacante roba tus cookies, podría usarlas para hacerse pasar por ti en ese sitio web.

Falsificación de cookies

Aunque las cookies deben guardarse y enviarse de vuelta al servidor sin cambios, un atacante podría modificar el valor de una cookie antes de devolverla. Por ejemplo, si una cookie guardara el total de tu compra en un sitio web, un atacante podría cambiar ese valor para pagar menos. Este proceso se llama "falsificación de cookies".

Sin embargo, la mayoría de los sitios web solo guardan en la cookie un número único que identifica tu sesión, y el resto de la información se guarda en el servidor. Esto hace que la falsificación de cookies sea mucho más difícil.

Cookies entre sitios (cross-site cooking)

Cada sitio web debería tener sus propias cookies, para que un sitio malicioso no pueda cambiar o crear cookies para otro sitio. Pero algunas fallas en los navegadores pueden permitir que sitios maliciosos rompan esta regla. Esto es similar a la falsificación de cookies, pero el atacante se aprovecha de usuarios con navegadores vulnerables, en lugar de atacar el sitio web directamente.

Otras formas de recordar información (alternativas a las cookies)

Algunas cosas que se hacen con cookies también se pueden hacer de otras maneras. Sin embargo, estas alternativas suelen tener sus propias desventajas, por lo que las cookies siguen siendo la opción más común.

Dirección IP

Una forma menos precisa de seguir a los usuarios es usando la dirección IP de la computadora que pide las páginas. Esta información siempre está disponible para el servidor. Sin embargo, las direcciones IP no son tan fiables como las cookies para identificar a un usuario, porque varias personas pueden compartir una misma computadora o conexión a internet, o una misma computadora puede tener diferentes direcciones IP en distintos momentos.

Información en la dirección web (URL)

Otra técnica es incluir información directamente en la URL (la dirección de la página web). Por ejemplo, el sistema de sesiones de PHP usa este método si las cookies no están activadas. El servidor añade información a los enlaces de la página, y cuando haces clic en un enlace, esa información se envía de vuelta al servidor.

Aunque es similar a las cookies, si compartes una URL que contiene esta información, la otra persona también usará tus preferencias. Además, no siempre se usa la misma información en la URL si accedes a la misma página de diferentes maneras.

Autenticación HTTP

Para iniciar sesión, el protocolo HTTP tiene mecanismos que te piden un nombre de usuario y contraseña. Una vez que los pones, el navegador los guarda y los usa para acceder a las siguientes páginas sin pedírtelos de nuevo. Esto funciona de forma similar a las cookies para el usuario. Sin embargo, el nombre de usuario y la contraseña se envían con cada petición, lo que podría ser un riesgo si alguien intercepta el tráfico sin cifrar.

Objetos de Flash guardados localmente

Si tu navegador tiene el complemento de Macromedia Flash Player, se pueden usar los "objetos compartidos localmente" de Flash de forma muy parecida a las cookies. Estos objetos pueden ser útiles para los desarrolladores web porque la mayoría de los usuarios tienen Flash Player, pueden guardar más información (hasta 100 KB) y sus controles de seguridad son diferentes a los de las cookies.

Algunos navegadores web permiten que las páginas guarden información localmente para usarla más tarde. Por ejemplo, Internet Explorer permitía guardar información en el historial, favoritos o en archivos XML.

Propiedad window.name de JavaScript

Si JavaScript está activado, se puede usar una propiedad llamada `window.name` para guardar información de forma persistente. Esta información no cambia aunque cargues otras páginas web. Es una técnica menos conocida y no todos los navegadores la soportan de la misma manera.

¿Cómo se crean las cookies?

Las páginas web se transfieren usando el protocolo HTTP. Cuando tu navegador pide una página a un servidor, le envía un texto corto. Por ejemplo, para acceder a `http://www.w3.org/index.html`, tu navegador se conecta al servidor `www.w3.org` y envía una petición como esta:

|

|

||

| navegador |

|

servidor |

El servidor responde enviando la página que pediste, precedida por un texto llamado encabezado HTTP. Este encabezado puede contener líneas que le piden a tu navegador que guarde cookies:

|

HTTP/1.1 200 OK |

||

| navegador |

|

servidor |

La línea `Set-Cookie` solo se envía si el servidor quiere que tu navegador guarde una cookie. Es una petición para que guardes la secuencia `nombre=valor` y la envíes de vuelta en cualquier futura petición a ese servidor. Si tu navegador soporta cookies y las tienes activadas, cada vez que pidas una página de ese mismo servidor, la cookie se enviará. Por ejemplo, si pides la página `http://www.w3.org/spec.html`, tu navegador enviará al servidor `www.w3.org` una petición como esta:

|

GET /spec.html HTTP/1.1 |

||

| navegador |

|

servidor |

Esta es una petición para otra página del mismo servidor, y se diferencia de la primera porque contiene la secuencia que el servidor te había enviado antes. Así, el servidor sabe que esta petición está relacionada con la anterior. El servidor responde enviando la página pedida, y quizás añadiendo otras cookies.

El valor de una cookie puede ser cambiado por el servidor si envía una nueva línea `Set-Cookie: nombre=nuevovalor` en respuesta a tu petición. Tu navegador entonces reemplaza el valor antiguo por el nuevo.

Las cookies también pueden ser creadas por pequeños programas (scripts) que se ejecutan en tu navegador, como JavaScript. Por ejemplo, la instrucción `document.cookie = "temperatura=20"` crea una cookie llamada `temperatura` con el valor `20`.

Caducidad

Cuando una cookie ha caducado, ya no se envía al servidor. Esto significa que la caducidad es un límite de tiempo para que una cookie sea usada. Una cookie puede ser renovada después de que este límite pase. Algunos sitios prefieren que las cookies caduquen más rápido por razones de seguridad. Las cookies no se envían al servidor en estas situaciones:

- Cuando cierras tu navegador (si la cookie no es persistente).

- Si se fijó una fecha de caducidad y esta ya pasó.

- Si el servidor cambia la fecha de caducidad a una fecha anterior.

- Si tú mismo la borras.

La tercera condición permite que un servidor elimine una cookie de forma explícita.

Autenticación

Muchos sitios web usan cookies para reconocer a los usuarios que ya han iniciado sesión o para personalizar las páginas según las opciones que elijas. Esto funciona así:

- Tú escribes tu nombre de usuario y contraseña, que se envían al servidor.

- El servidor verifica la información y, si es correcta, te envía una página de confirmación con una cookie, guardando esta información en tu computadora.

- Cuando visitas otra página del mismo sitio, tu navegador envía la cookie al servidor. El servidor verifica la cookie y, si coincide con la que tiene guardada, te identifica como el usuario que pidió la página.

Este es uno de los métodos más comunes para iniciar sesión, usado por sitios como Wikipedia o Facebook.

Otro uso de las cookies es seguir el camino que tomas al navegar por las páginas de un sitio. Esto también se puede hacer con la dirección IP de tu computadora, pero las cookies son más precisas. Funciona así:

- Si visitas una página web y tu solicitud no contiene una cookie, el servidor asume que es tu primera visita. El servidor crea una serie de caracteres al azar y los envía como una cookie junto con la página.

- De ahora en adelante, tu navegador envía automáticamente esa cookie al servidor cada vez que pides una página. El servidor te envía la página, pero guarda la fecha, hora y la cookie en un registro de visitas.

Si luego se revisa ese registro, es posible saber cuándo, quién y en qué orden un usuario accedió a las páginas.

Carrito de compras

Algunos sitios web de compras permiten que los usuarios guarden productos en un "carrito virtual" incluso si no han iniciado sesión. Una lista de estos productos puede guardarse en una cookie. Por ejemplo, cuando añades un producto a tu carrito, el servidor puede añadir el nombre de ese producto a la cookie. Sin embargo, este método no es muy seguro, ya que otro usuario podría cambiar fácilmente la cookie. Una forma mejor es que el servidor genere una cookie de "seguimiento" aleatoria y la use como referencia para la información del carrito que se guarda en el propio servidor.

Véase también

En inglés: HTTP cookie Facts for Kids

En inglés: HTTP cookie Facts for Kids